ARIN:Es un registro regional de Internet.

ARIN:Es un registro regional de Internet.

Web page: Se presentan en formato que les da forma llamado HTML. Son documentos que soportan hipertexto.

Web page: Se presentan en formato que les da forma llamado HTML. Son documentos que soportan hipertexto.

Web site:Conjunto de páginas web que están relacionadas entre sí, por lo general porque se ingresan desde un mismo dominio (o porque mantienen constante la raíz de la dirección URL). Un sitio web puede estar constituido de una o más páginas web. La página web principal de un sitio web suele llamarse index, que puede tener la extensión .htm, .php, .asp, entre otras.

A veces "sitio web" y "página web" son tomados como sinónimos, pero no son tal.

Webmail: Servicio que permite gestionar el correo electrónico desde un sitio web. Por ejemplo, realizar todas las funciones que nos permite OutLook de Microsoft, pero desde la web accediendo con el nombre de usuario y contraseña.

Webmaster: Es una persona encargada del mantenimiento de un sitio web. Esto puede comprender escribir ficheros HTML, establecer programas más complejos, y responder a los correos electrónicos. Muchos sitios sugieren a que se les envíen comentarios y preguntas al webmaster acerca del sitio web por medio del correo electrónico.

Webmaster: Es una persona encargada del mantenimiento de un sitio web. Esto puede comprender escribir ficheros HTML, establecer programas más complejos, y responder a los correos electrónicos. Muchos sitios sugieren a que se les envíen comentarios y preguntas al webmaster acerca del sitio web por medio del correo electrónico.

Wikipedia: Wikipedia es una enciclopedia libre. Wikipedia se escribe de forma colaborativa por voluntarios, permitiendo que los artículos sean creados, editados o borrados por cualquier usuario con acceso mediante un navegador web.

Word: Word es un software procesador de texto que permite la creación de documentos. Es parte del paquete de software Office de la empresa Microsoft.

zif:(Zero Insertion Force) Sistema usado en las placas madre para facilitar el cambio de chips. Permite enchufar y desenchufar dispositivos de forma cómoda, sin fuerza y rápidamente. Por ejemplo los sockets de CPU con arquitectura PGA son ZIF.

BIOS:Sistema de entrada/salida básica (Basic Input Output System). Suele tratarse de uno o varios chips de memoria ROM (habitualmente EPROMs) que contienen las rutinas básicas de entrada y salida, los primeros pasos que debe dar un ordenador al encenderse, la configuración básica del sistema, etc.

COOKIES:Pequeños archivos de texto que un servidor Web almacena en el ordenador del usuario, para guardar información sobre éste, como un número de identificación, una contraseña, sus preferencias o cuántas veces ha visitado el sitio el usuario. Un sitio Web puede tener acceso a la información del cookie siempre que el usuario se conecta al servidor.

Download: Descarga. Término utilizado en redes para hacer referencia a la descarga o transferencia de archivos remotamente hacia la computadora local. Un download se puede hacer en Internet por medio de la www, ftp, irc, etc. // Bajada. Máximo posible en el ancho de banda de una conexión para la transferencia información remota. Por ejemplo, una conexión a Internet tiene un download (bajada) de 1 mega. El proceso inverso es llamado upload (subida).

Red es una manera de conectar varias computadoras entre sí, compartiendo sus recursos e información y estando conscientes una de otra. Cuando las PC´s comenzaron a entrar en el área de los negocios, el conectar dos PC´s no traía ventajas, pero esto desapareció cuando se empezó a crear los sistemas operativos y el Software multiusuario. Colección interconectada de computadoras autónomas.

Topologia de redes topologia o forma lógica de una red se define como la forma de tender el cable a estaciones de trabajo individuales; por muros, suelos y techos del edificio. Existe un número de factores a considerar para determinar cual topología es la más apropiada para una situación dada

La topología en una red es la configuración adoptada por las estaciones de trabajo para conectarse entre si.

Redes en Anillo: Las estaciones están unidas una con otra formando un círculo por medio de un cable común. Las señales circulan en un solo sentido alrededor del círculo, regenerándose en cada nodo.

RED EN ESTRELLA: Es otra de las tres principales topologías. La red se une en un único punto, normalmente con control centralizado, como un concentrador de cableado.

RED EN ARBOL: la cual es llamada así por su apariencia estética, la cual puede comenzar con la inserción del servicio de internet desde el proveedor, pasando por el router, luego por un switch y este deriva a otro switch u otro router o sencillamente a los hosts (estaciones de trabajo, pc o como quieran llamarle), el resultado de esto es una red con apariencia de árbol porque desde el primer router que se tiene se ramifica la distribución de internet dando lugar a la creación de nuevas redes y/o subredes tanto internas como externas. Además de la topología estética, se puede dar una topología lógica a la red y eso dependerá de lo que se necesite en el momento.

RED EN MALLA: La topología en malla es una topología de red en la que cada nodo está conectado a todos los nodos. De esta manera es posible llevar los mensajes de un nodo a otro por diferentes caminos. Si la red de malla está completamente conectada, no puede existir absolutamente ninguna interrupción en las comunicaciones. Cada servidor tiene sus propias conexiones con todos los demás servidores.

Otra característica específica de los conectores RJ-45 es que existen con y sin inserción. En el caso de los conectores sin inserción, el cable se ensambla directamente en el mismo conector, después se realiza la compresión con un instrumento especial. En los conectores con inserción en cambio, el ensamblaje con el cable se realiza en la inserción, después la inserción se coloca en el conector y se realiza la compresión. La elección del conector con o sin inserción depende de la preferencia personal del montador.

Configuracion de red

Configuración de partida

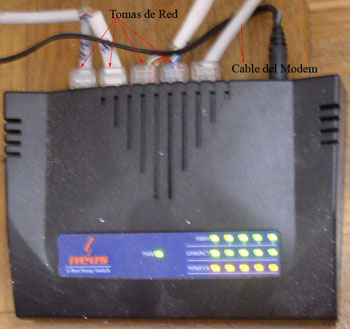

Inicialmente tenemos cuatro tomas de red (RJ45) en distintas habitaciones de la casa que provienen de un SWITCH conectado al MODEM (Motorola modelo SB5100E) de Telecable, tanto las tomas de red, como la conexión entre SWITCH y MODEM, están hechas con cables de par trenzado.

MODEM (Pulsar para ver en grande)

Las tomas de red las utilizaremos para conectar cuatro equipos de sobremesa, creando una red local. A través de la creación de esta LAN, podremos compartir recursos, archivos, impresoras, conexión a Internet... y demás ventajas.

Switch (Pulsar para ver en grande)

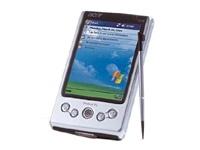

Por otra parte, tenemos un ordenador portátil (Toshiba Satellite M40-285) al cual se le tiene que dar también conexión a internet, debido a que no tenemos más tomas de red, usaremos distintos métodos para realizar la conexión a la red (Cable desde otro PC y Wireless).

Así pues mediante este dispositivo y la tarjeta Bluetooth que posee, podremos ofrecer conexión a internet a un dispositivo de mano (PDA), en este caso una Acer N30.

Debido a que la LAN ya está montada físicamente, nos ahorramos la compra del HUB o SWITCH, con lo cual sólo nos queda su configuración, que se realizara bajo Windows XP.

El hardware necesario para conectar el PC de Sobremesa al portátil mediante cable ya lo tenemos disponible, debido a que ese PC posee dos tarjetas de red internas. Con lo cual solo haría falta comprar una tarjeta PCI Wi-Fi, o un AP (Punto de Acceso) en el caso de que decidiéramos conectarlo así o que la red se ampliase y mediante esta solución diésemos señal a más equipos.

Desarrollo

Primer paso: Conexión de Equipos de Sobremesa

Esta es la parte más sencilla de la configuración, simplemente hay que conectar los cables de red a los equipos, y poner en automático la configuración del XP, ya que el SWITCH y el MODEM ya están instalados.

Hay que entrar en Panel de Control/Conexiones de Red, seleccionas tú tarjeta de red, botón derecho sobre ella y pulsas propiedades.

En esta ventana seleccionas Protocolo TCP/IP y pulsas en propiedades.

Aquí pones en automático tanto IP como DNS, y el SO se ocupa de obtenerla.

Segundo paso: Dar conexión al Portátil(Wi-Fi)

En esta parte tenemos varias opciones disponibles para proveer de señal al equipo portátil.

Primera Opción: Consiste en conectar los dos Pc’s, tanto el de sobremesa como el portátil mediante un cable de par trenzado como el que usamos con el resto de equipos, aprovechando que el equipo de sobremesa desde el que vamos a proveer la señal posee dos tarjetas de red.

Partiendo de que el Equipo de Sobremesa (PC1), ya tiene configurada la primera tarjeta de red para obtener acceso a internet (Paso Anterior), vamos a configurar la segunda para dar acceso al Portátil (PC2) a internet.

Tenemos que hacer dos cosas:

- Paso 1: Configurar la segunda tarjeta añadiendole una direccion IP.

- Paso 2: Consiste en poner a compartir la conexión que recibe la Tarjeta 1 del PC1, y sacarla por la Tarjeta 2 hacia el PC2, esto se hará usando el "Asistente para Configuraciones de Red" que trae el Windows XP.

Una vez dentro del asistente que se encuentra en Conexiones de Red, hay que seguir unos sencillos pasos.

Elegimos en esta ventana la opción 1 ya que nuestro equipo ya tiene conexión directa y queremos compartirla a otro PC, luego simplemente nos pide la tarjeta que compartirá la conexión (Tarjeta 1) y la que enviará la señal al PC2 (Tarjeta 2), y el asistente lo configurara sólo.

- Paso 3: En el PC2 hay que configurar la tarjeta de red como se indicaba en el Primer Paso del Desarrollo.

Cuando se acabe el PC2 ya dispondrá de conexión a internet igual que el PC1, pero siempre a través de este.

Segunda Opción: Para esta opción usaríamos la tarjeta PCI Wi-Fi, que previamente deberíamos haber instalado en el PC1, esto es sencillo, se conecta la tarjeta y luego simplemente procederemos a instalar sus correspondientes drivers, que deben ser suministrados en un CD al comprar uno de estos elementos.

En el PC1 dejamos la Tarjeta1 como el caso anterior y la Tarjeta2 va a serlo ahora la Tarjeta Wi-Fi, así que en el asistente seleccionaremos esta.

En el PC2 usaremos como tarjeta principal la Wi-Fi interna que trae el Portátil, la configuración es idéntica que en el caso anterior, salvo por unos detalles que comentaremos a continuación.

Ahora tenemos que configurar la Tarjeta Wi-Fi del PC1, así que vamos al mismo sitio que con otra tarjeta de red, pero a una nueva pestaña que aparecerá en medio.

En esta ventana se configura todo lo relacionado con la conexión Wireless, en nuestro caso tendremos que darle a Agregar..., nos aparecerá otra ventana donde hay que introducir algunos datos, nombre de la conexión, si usaremos cifrado o no, y el tipo de conexión que queremos.

En este punto es aconsejable referirse al cifrado, ya que acaba de mencionarse, como se sabe en las redes Wireless hay dos cifrados que se usan mayoritariamente el WEP y el WPA. Nosotros usaremos el primero.

El protocolo WEP se basa en dos componentes para cifrar las tramas que circulan por la red: el algoritmo de cifrado RC4 y el algoritmo de chequeo de integridad CRC. De esta forma se evita que cualquiera pueda acceder a tu red y lo que en ella tengas.

En esta misma ventana se puede elegir el método de conexión, hay distintos métodos:

- Ad Hoc: Se usa para conectar equipos directamente sin que haya un AP por medio.

- Infraestructura: Se suele elegir este método cuando tenemos un AP que nos proporciona la señal.

En nuestro caso usaremos el primer método seleccionando la pestaña inferior de la ventana.

Ahora sólo nos queda configurar la Tarjeta Wi-Fi del PC2, pero como comentamos anteriormente, sólo hay que cambiar alguna cosa con respecto a la anterior configuración.

En las Opciones Avanzadas dentro Propiedades de Conexiones de Red Inalámbricas, podemos seleccionar el método de conexión idóneo para cada caso, nosotros lo dejaremos en automático, porque aunque nos conectamos al PC1 directamente este no deja de ser un equipo portátil y por tanto nos interesa que en caso de movernos y encontrar otras redes proporcionadas por AP, no nos de algún tipo de problema.

Solo restaría en este caso introducir la contraseña de WEP, que pusimos en la configuración de la otra tarjeta cuando Windows detectase la señal, y en ese momento podríamos acceder a internet sin ningún problema, así como a los archivos y periféricos compartidos en la LAN.

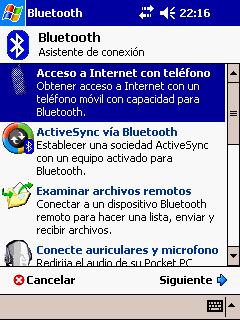

Tercer paso: Dar conexión a la PDA(BlueTooth)

Para dar conexión al equipo de mano hay que usar una aplicación llamada "Microsoft Active Sync", es necesaria tanto para conectar el dispositivo por cable, como por Bluetooth. Esta aplicación conecta el Windows XP, con el SO de la PDA, es decir, Windows Mobile 2003SE.

Su instalación es sencilla, siguiendo el básico esquema, siguiente...siguiente...siguiente, por eso no haré mención especial a ella.

Una vez instalada la aplicación al detectar el intento de conexión aparece un asistente que nos ayuda a configurar algunos parámetros.

En la primera ventana usaremos la primera opción, la segunda sólo es recomendada si queremos restaurar una copia de seguridad en la aplicación y no queremos duplicar nombres de dispositivos en el programa.

A continuación nos pedirá algunos datos como equipos en los que se sincronizará el dispositivo o lo que queremos sincronizar, es bastante sencillo y no merece la pena pararse con ello.

Ahora debemos configurar algunos detalles para que la conexión se realice adecuadamente. Para ello en la ventana principal de la aplicación iremos a File y seleccionaremos Connection Settings.

Ahora estamos situados en una ventana de configuración, debemos seleccionar el puerto COM que usaremos en la conexión ya que por defecto sólo se conecta por el puerto USB. Una vez hecho esto sólo resta configurar el otro lado, es decir, la PDA.

Pulsando en el escritorio de la PDA en el icono de Bluetooth, y en la posterior ventana en el icono de "Asistente de Bluetooth", nos aparecerá esto.

Seleccionamos la opción de conexión vía Bluetooth, el asistente nos seguirá dando algunas indicaciones a continuación, como el puerto COM a conectar, etc...

Si no hay ningún problema extraño la conexión debería efectuarse sin problema, creándose un icono de acceso directo a la misma para que no haya que repetir la operación cada vez que nos queramos conectar.

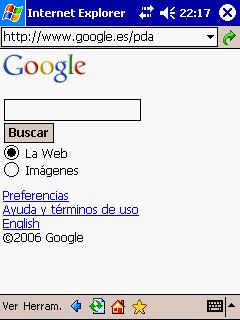

Al finalizar la PDA realizara la primera sincronización, luego será automático en las demás sincronizaciones. Esto quiere decir que la conexión entre dispositivos esta hecha y podemos conectarnos a internet vía Bluetooth desde la PDA usando el Portátil como proveedor de la señal.

En la primera vinculación del dispositivo se nos pedirá que escribamos en el PC una clave y que la repitamos en la PDA, esta es una medida de seguridad para que las conexiones entre dispositivos Bluetooth sean consentidas y que no se conecte cualquiera a nuestro dispositivo. Después de la primera vez se puede elegir autorizar un dispositivo sin necesidad de código, todo depende de lo que queramos hacer.

Aunque el alcance del dispositivo de mano no es muy grande, si que nos permitirá hacer ciertas cosas más cómodamente sin preocuparnos de conectar cables, actualizar el sistema automáticamente al llegar a casa, pasar archivos al PC, etc...

preguntas interesantes

1 Que es virus Biológico? es una enfermedad que ataca el sistema inmunológico del ser humano.

2 Has padecido personalmente de un virus Biológico, como lo has combatido? Si, con pastillas específicas, Frasco en fin con un tratamiento adecuado ó el sugerido.

3 Que es un virus computacional? Un virus es código informático que se adjunta a sí mismo a un programa o archivo para propagarse de un equipo a otro. Infecta a medida que se transmite. Los virus pueden dañar el software, el hardware y los archivos.

4 Que experiencia has tenido con virus computacionales? Muy poca, solamente con la usb.

5 Como lo has combatido? Pasándole un antivirus.

6Que es un antivirus? Los antivirus nacieron como una herramienta simple cuyo objetivo fuera detectar y eliminar virus informáticos, durante la década de 1980.

Con el transcurso del tiempo, la aparición de sistemas operativos más avanzados e Internet, los antivirus han evolucionado hacia programas más avanzados que no sólo buscan detectar un Virus informáticos, sino bloquearlo para prevenir una infección por los mismos, así como actualmente ya son capaces de reconocer otros tipos de malware, como spyware, rootkits, etc.

7 Que antivirus has usado? En lo personal ninguno.

LOS 10 VIRUS MÁS DAÑINOS.

1-Caballo de Troya

Uno de los códigos maliciosos que aparecen frecuentemente en los reportes de virus, además de los gusanos, es el Caballo de Troya. El nombre Caballo de Troya se origina en el mito griego según el cual los guerreros griegos se escondieron dentro de un caballo de madera, aparentemente inofensivo, y destruyeron Troya durante las horas de oscuridad. A diferencia de los gusanos, los Caballos de Troya no tienen un método propio de propagación, pero se pueden propagar fácilmente con otro código malicioso o inducir a los usuarios a que los descarguen haciéndose pasar como las versiones más recientes de programas bien conocidos. Los programas repetidores de tecleo, que graban los valores de teclado que ingresan los usuarios y los llevan al exterior son Caballos de Troya. Se requiere tener precaución, ya que pueden causar una amplia gama de daños potenciales, tales como reformateo de discos duros y eliminación de ciertos programas, los cuales pueden causar la interrupción o cese total de las funciones del sistema.

2-Virus Macro.

Los virus de macro son virus que infectan los programas de Microsoft office tales como Excel, Word y PowerPoint. (Sin los programas MS Office, usted no se tiene que preocupar por los virus de macro). Básicamente, MS Office soporta aplicaciones básicas visuales, y las macros se pueden crear usando estas aplicaciones básicas visuales. Originalmente, las macros se crearon para maximizar la eficiencia de la documentación, pero actualmente se ven frecuentemente casos en los cuales se crean para que se comporten como virus. Los primeros virus de macro solamente infectaban archivos, pero ahora hay algunos que se propagan a través del correo electrónico, como el virus W97M.Melissa.A. Estos se crearon originalmente cuando se desarrolló MS Office, y se siguen creando en la actualidad.

3- CREEPER (1971).

El primer programa gusano corrió en un equipo DEC 10 bajo el sistema operativo TOPS TEN.

4- ELK CLONER (1985).

El primer virus para computadores personales, concretamente para los sistemas Apple II. Creado por un estudiante, el virus infectaba el sistema operativo, se copiaba en los discos flexibles y desplegaba uno o dos versos de un poema. El virus no tuvo mucha notoriedad ni provocó grandes preocupaciones, sin embargo, pocos se dieron cuenta de que iniciaría una generación de ciber criminales y, en paralelo, una industria de seguridad de la información.

5- El INTERNET WORM (1985).

Escrito por una persona de la Universidad Cornell que paralizó Internet.

6- PAKISTANI BRAIN (1988).

El primer virus que infectó el PC de IBM y fue escrito por dos hermanos de Pakistán. Este fue el primer virus que recibió amplia cobertura de los medios, aunque los virus ya se conocían en la ciencia ficción.

7- JERUSALEM FAMILY (1990.

Se contabilizaron casi cincuenta variables de este virus, que se cree salió de la Universidad de Jerusalén.

8-STONED (1989).

Es el virus que más se propagó en la primera década de los virus. Stoned infectaba el sector de arranque/.mbr que contaba el número de reinicios desde la infección original y mostraba la frase “your computer is now stoned”.

9- DARK AVENGER MUTATION ENGINE (1990).

Fue escrito en 1988, pero se utilizó a principios de los noventa en virus como POGUE y COFFEESHOP. Este Motor de Mutación fue el primer Polimorfo real que se usó a nivel masivo y cambió para siempre la forma en que funcionan los virus.

10- MICHEANGELO (1992).

Una variante de STONED, con una carga destructiva. El 6 de marzo, este virus borró los primeros 100 sectores de un disco duro, dejándolo inútil. Provocó uno de los primeros pánicos mediáticos alrededor de los virus de equipos informáticos.

No hay comentarios:

Publicar un comentario